Endpoint Protector 5 기술자료 (FAQ)

제품에 관련된 이슈를 탐색하고 필요한 권장 사항을 찾을 수 있습니다. 다른 추가 질문, 제안, 개선 요청은 support@cososys.co.kr 에 문의 하십시오.

5.4.0.5 버전에서 자체 서명 인증과 서버 인증 스택 다시 만들기를 함께 사용하는 방법

macOS 12.0 부터 Apple 은 CA 인증에서 더 많은 정보를 요구합니다.

macOS 12.0+ 에서 DPI (Deep Packet Inspection) 기능을 사용하려면 추가 정보가 포함된 CA 인증이 필요합니다.

추가 정보가 포함된 이러한 인증을 얻으려면 CA 및 서버 인증 스택을 다시 만드는 서버 인증 스택 설정을 구현되도록 해야합니다.

이 새로운 설정은 macOS 12.0+ 에서만 유효합니다. 그러나 macOS 11.0+ 에서 또한 CA 인증을 사용합니다. 그러므로 CA 인증을 다시 만든 후에 macOS 11.0+ 에서 다운로드하고 '시스템 > 키체인 접근' 에 추가합니다.

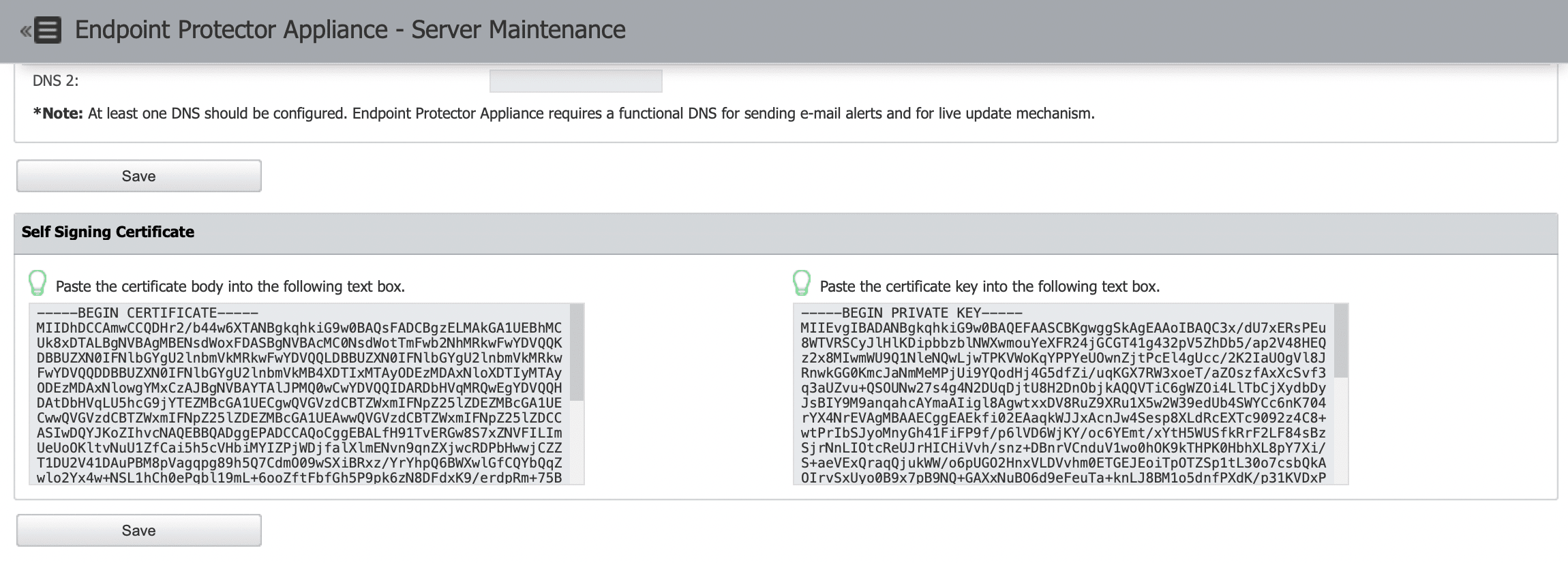

이는 이미 사용하는 모든 인증에 영향을 줍니다. 이러한 경우 자체 서명 인증은 교체되고 'Endpoint Protector 서버 > 서버 유지보수 > 자체 서명 인증' 에서 다시 설정해야 합니다.

macOS Monterey 에서 DPI (Deep Packet Inspection) 및 자체 서명 인증을 사용하려면 아래 절차를 따르시기 바랍니다.:

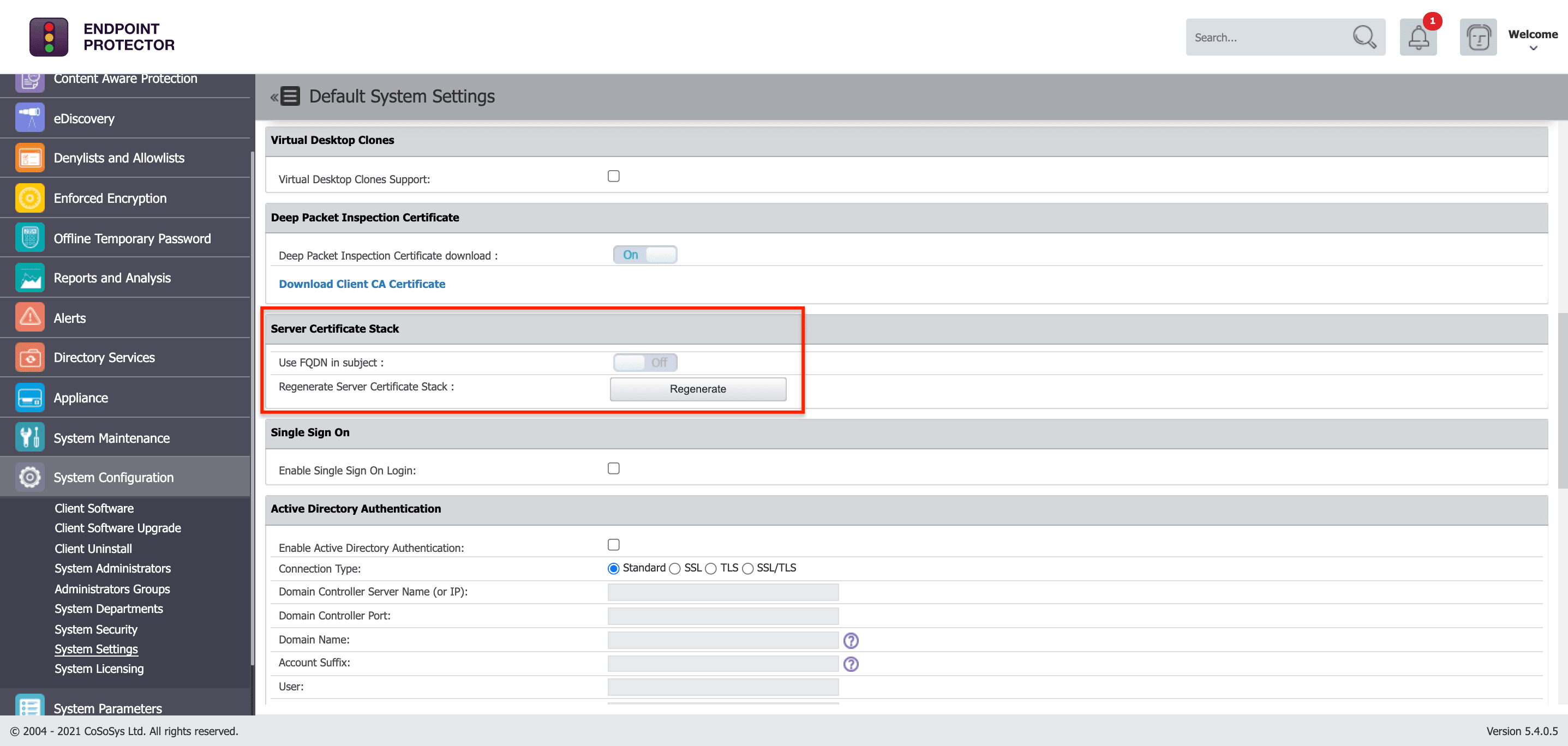

1. '시스템 설정 > 서버 인증 스택' 으로 이동합니다.

2. 다시 만들기 버튼을 누릅니다.

3. 서버 인증이 다시 만들어 질 때까지 기다리고 다시 로그인합니다. 이 결과로 자체 서명 인증은 서버 인증으로 교체됩니다.

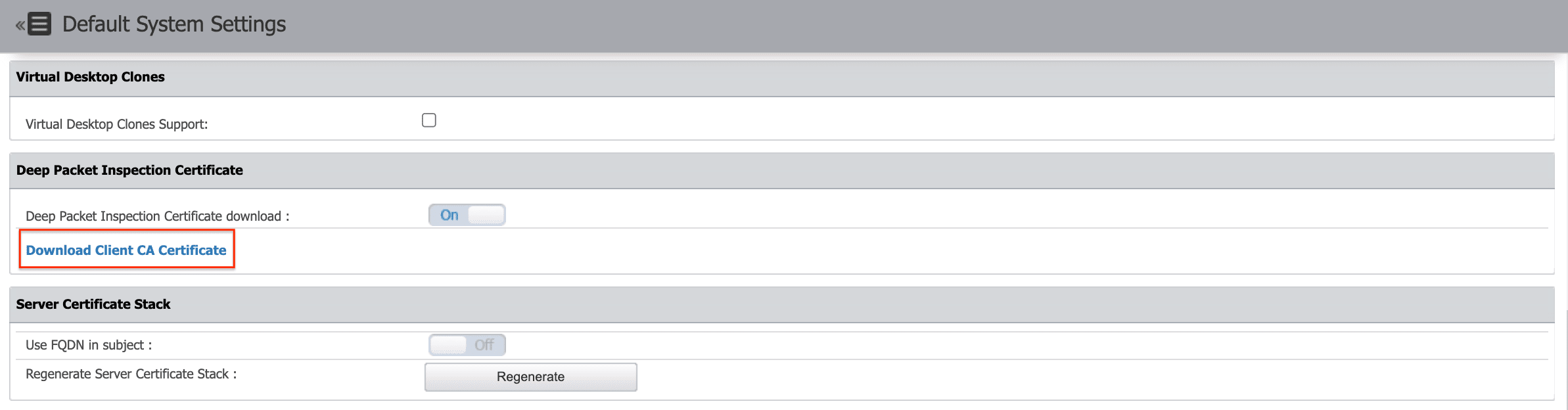

4. '시스템 설정 > DPI 인증' 으로 이동합니다.

5. 클라이언트 CA 인증 다운로드를 누릅니다.

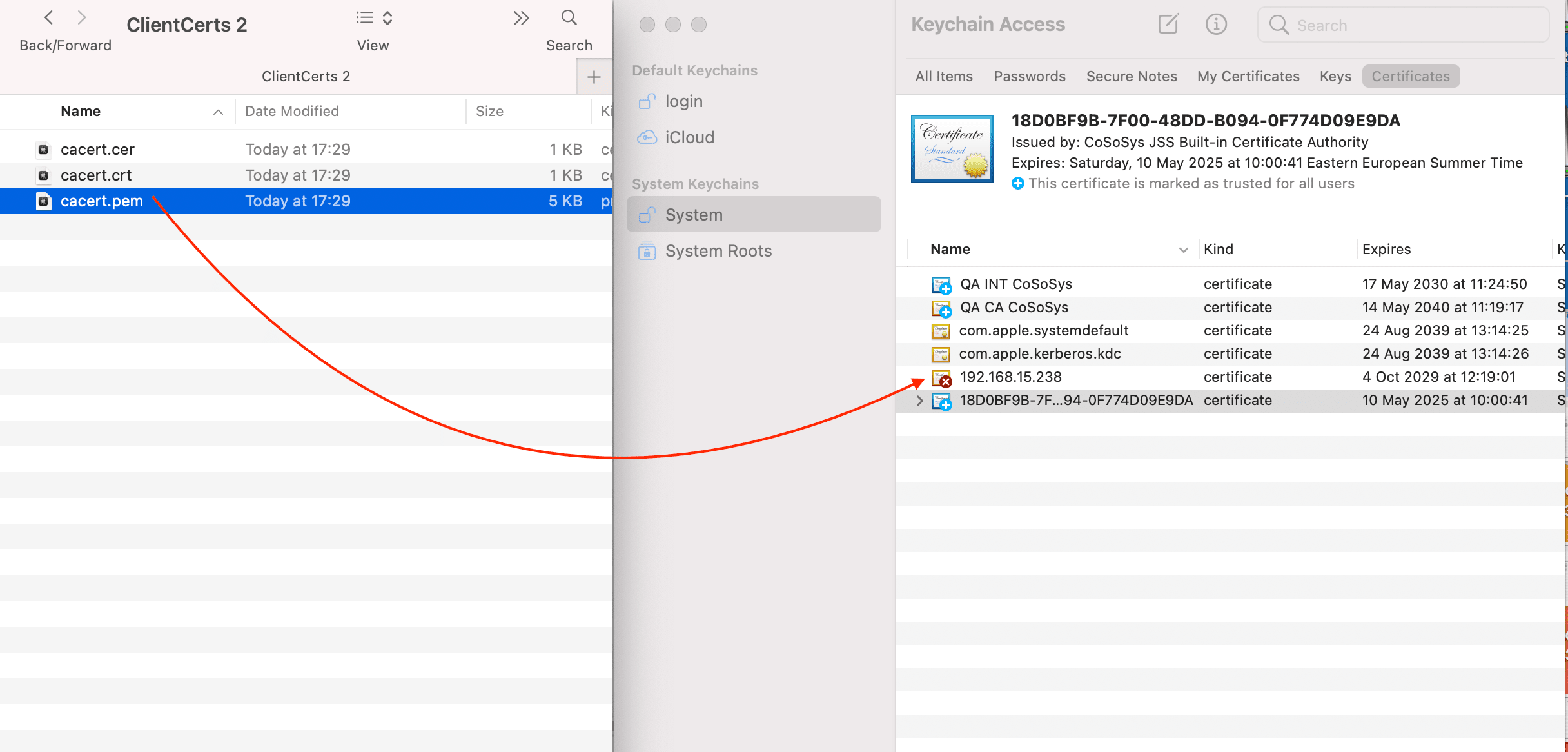

6. '키체인 접근 > 시스템' 에서 이렇게 다운로드 받은 인증을 추가합니다.

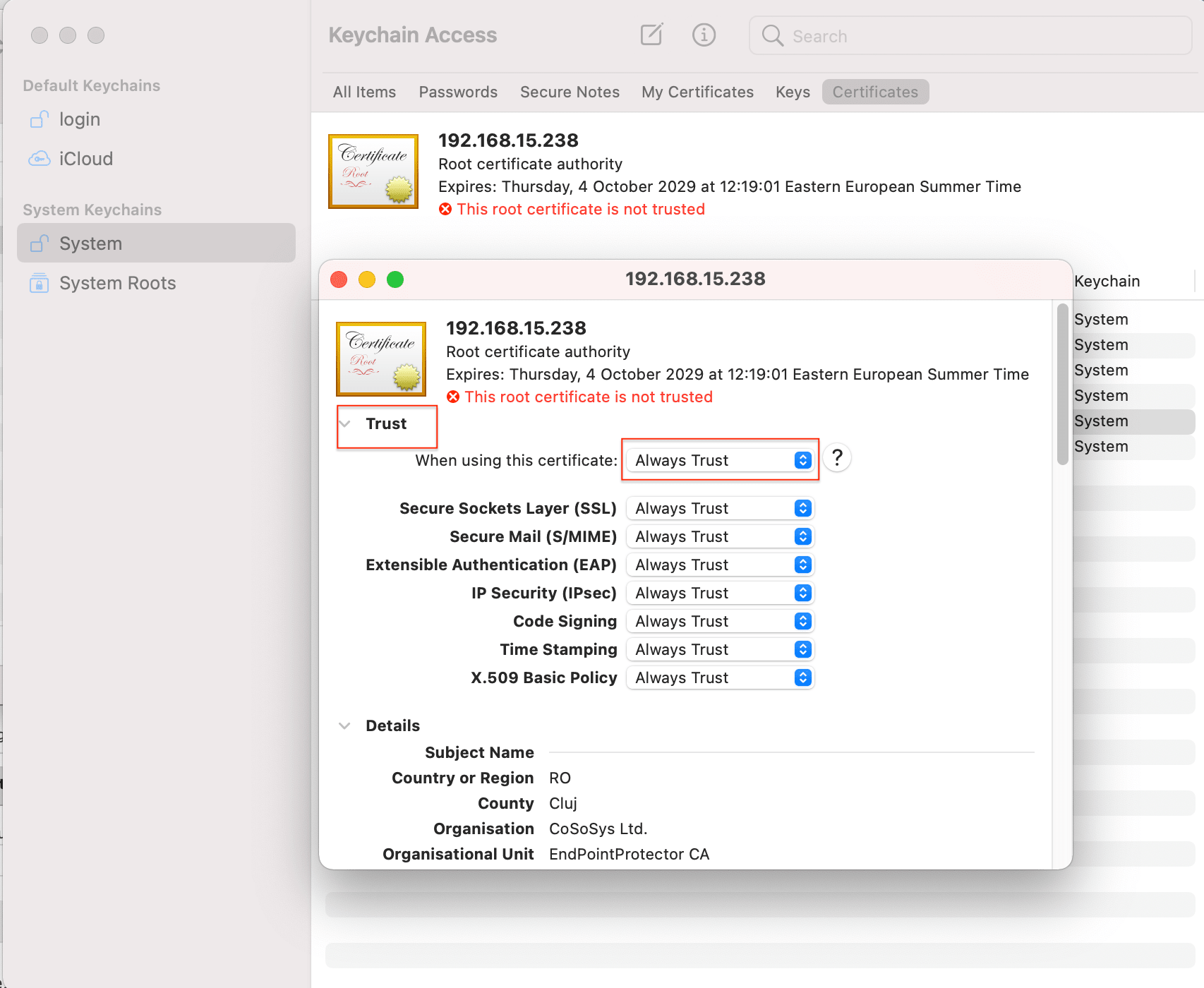

7. 새로운 인증을 '항상 신뢰' 하기로 변경합니다.

8. macOS Monterey 에서 DPI 는 이제 동작합니다.

9. '장비 > 서버 유지보수 > 자체 서명 인증' 으로 이동합니다.

10. 새로운 자체 서명 인증을 설정합니다.

11. 설정된 인증을 저장합니다.

12. DPI 기능은 새로운 자체 서명 인증으로 동작합니다.

참조

다시 만들기 버튼을 누를 때 마다 '자체 서명 인증' 을 다시 가져오기 해야 합니다.

서버 인증 스택 다시 만들기는 또한 Windows 에서 사용하는 인증에 영향을 줍니다.